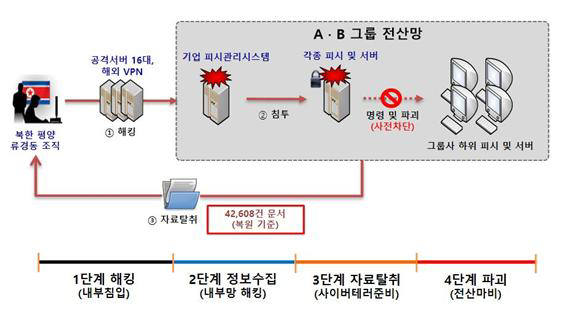

경찰에 따르면 북한은 2014년 7월부터 한진 계열 10곳과 SK네트웍스 등 그룹사 17곳, KT 등 총 160개 기업을 해킹했다. 이들은 일부 기업 전산망 통제권과 문서를 탈취했다. 1년 넘게 대규모 사이버테러를 모의한 정황이다. 일부는 서버와 PC 통제권을 탈취하고도 즉시 공격하지 않고 숨어있었던 것으로 나타났다.

경찰 관계자는 “다수 사이버테러 대상을 폭넓게 확보한 후 동시에 공격을 가해 국가적 혼란을 노렸다”며 “산업·군사기밀에 관한 주요 문서를 장기간에 걸쳐 지속적으로 탈취하는 게 목적으로 보인다”고 말했다.

경찰은 33종 악성코드를 분석하고 16대 공격서버를 확인했다. 북이 피해그룹사 문서를 탈취한 후 삭제한 흔적을 발견해 유출된 문서 4만2000건을 복원했다. 공격자는 원격제어, 정찰, 해킹 기능이 있는 다양한 악성코드를 제작했다. 주로 중소기업, 대학연구소, 개인홈페이지 등 보안이 취약한 서버를 장악해 공격서버로 활용했다. 북한은 방위산업 관련 정보 4만187건과 통신설비 관련 자료 2421건을 유출했다.

한 보안 전문가는 “공격자 PC자산관리 솔루션 보안 취약점을 이용해 공격했지만 대기업 내부 보안 관리가 부실한 상황도 함께 보여준다”며 “문서 접근통제와 암호화, 네트워크 통제, PC보안, 명령&제어(C&C) 서버 통제, 자료유출방지(DLP) 등이 작동하지 않았다”고 설명했다.

또 다른 전문가는 “당장 피해가 없더라도 유출된 문서를 이용해 2014년 한국수력원자력 때처럼 사이버 심리전을 펼 수 있다”고 지적했다.

김인순 보안 전문기자 insoon@etnews.com

저작권자 © PRESS9 무단전재 및 재배포 금지